皆様、こんばんは。

本日の関東は見事に雪でした。

しかし途中から雨に変わって積雪は消えたようでした。

それでは今回の投稿にまいりましょう。

【スポンサーリンク】

ワンクリサイトの検証

さて本日の投稿は、久しぶりのワンクリ詐欺関連の投稿です。先ほど知恵袋を覗いておりましたら、題名のワンクリサイトのご質問がありましたので、実際に検証を行いました。

以下に検証結果を載せて起きます。

サイト名 ゴール(Ero tube)

URL www.goalx3.net/

hijackthis

Logfile of Trend Micro HijackThis v2.0.4 Scan saved at 17:21:17, on 2013/02/06 Platform: Windows Vista SP2 (WinNT 6.00.1906) MSIE: Internet Explorer v9.00 (9.00.8112.16457) Boot mode: Normal

Running processes: C:\Windows\system32\taskeng.exe C:\Windows\system32\Dwm.exe C:\Windows\system32\taskeng.exe C:\Program Files\IObit\Advanced SystemCare 6\Monitor.exe C:\Windows\Explorer.EXE C:\Program Files\VMware\VMware Tools\vmtoolsd.exe C:\Program Files\Avira\AntiVir Desktop\avgnt.exe C:\Program Files\Windows Sidebar\sidebar.exe C:\Program Files\IObit\Advanced SystemCare 6\ASCTray.exe C:\Program Files\Windows Sidebar\sidebar.exe C:\Program Files\Mozilla Firefox\firefox.exe C:\Program Files\Mozilla Firefox\plugin-container.exe c:\PROGRA~1\mcafee\SITEAD~1\saui.exe C:\Program Files\Mozilla Firefox\plugin-container.exe C:\Windows\system32\Macromed\Flash\FlashPlayerPlugin_11_5_502_146.exe C:\Windows\system32\Macromed\Flash\FlashPlayerPlugin_11_5_502_146.exe C:\Windows\system32\conime.exe C:\Windows\System32\cmd.exe C:\Windows\system32\PING.EXE C:\Windows\system32\SearchFilterHost.exe C:\Users\akakage\Downloads\HiJackThis.exe

O1 – Hosts: ::1 localhost O2 – BHO: McAfee SiteAdvisor BHO – {B164E929-A1B6-4A06-B104-2CD0E90A88FF} – c:\progra~1\mcafee\sitead~1\mcieplg.dll O2 – BHO: Advanced SystemCare Browser Protection – {BA0C978D-D909-49B6-AFE2-8BDE245DC7E6} – C:\PROGRA~1\IObit\ADVANC~1\BROWER~1\ASCPLU~1.DLL O3 – Toolbar: McAfee SiteAdvisor Toolbar – {0EBBBE48-BAD4-4B4C-8E5A-516ABECAE064} – c:\progra~1\mcafee\sitead~1\mcieplg.dll O4 – HKLM\..\Run: [Windows Defender] %ProgramFiles%\Windows Defender\MSASCui.exe -hide O4 – HKLM\..\Run: [VMware User Process] “C:\Program Files\VMware\VMware Tools\vmtoolsd.exe” -n vmusr O4 – HKLM\..\Run: [avgnt] “C:\Program Files\Avira\AntiVir Desktop\avgnt.exe” /min O4 – HKCU\..\Run: [Sidebar] C:\Program Files\Windows Sidebar\sidebar.exe /autoRun O4 – HKCU\..\Run: [Advanced SystemCare 6] “C:\Program Files\IObit\Advanced SystemCare 6\ASCTray.exe” /AutoStart O4 – HKCU\..\Run: [weblkgol] “C:\ProgramData\lkgol\95V26X1Y” O4 – HKUS\S-1-5-19\..\Run: [Sidebar] %ProgramFiles%\Windows Sidebar\Sidebar.exe /detectMem (User ‘LOCAL SERVICE’) O4 – HKUS\S-1-5-19\..\Run: [WindowsWelcomeCenter] rundll32.exe oobefldr.dll,ShowWelcomeCenter (User ‘LOCAL SERVICE’) O4 – HKUS\S-1-5-20\..\Run: [Sidebar] %ProgramFiles%\Windows Sidebar\Sidebar.exe /detectMem (User ‘NETWORK SERVICE’) O10 – Unknown file in Winsock LSP: c:\windows\system32\vsocklib.dll O10 – Unknown file in Winsock LSP: c:\windows\system32\vsocklib.dll O11 – Options group: [ACCELERATED_GRAPHICS] Accelerated graphics O15 – ESC Trusted Zone: http://*.update.microsoft.com O18 – Protocol: dssrequest – {5513F07E-936B-4E52-9B00-067394E91CC5} – c:\progra~1\mcafee\sitead~1\mcieplg.dll O18 – Protocol: sacore – {5513F07E-936B-4E52-9B00-067394E91CC5} – c:\progra~1\mcafee\sitead~1\mcieplg.dll O22 – SharedTaskScheduler: Component Categories cache daemon – {8C7461EF-2B13-11d2-BE35-3078302C2030} – C:\Windows\system32\browseui.dll O23 – Service: McAfee Application Installer Cleanup (0270661359363128) (0270661359363128mcinstcleanup) – – (no file) O23 – Service: Advanced SystemCare Service 6 (AdvancedSystemCareService6) – IObit – C:\Program Files\IObit\Advanced SystemCare 6\ASCService.exe O23 – Service: Avira FireWall (AntiVirFirewallService) – Avira Operations GmbH & Co. KG – C:\Program Files\Avira\AntiVir Desktop\avfwsvc.exe O23 – Service: Avira Mail Protection (AntiVirMailService) – Avira Operations GmbH & Co. KG – C:\Program Files\Avira\AntiVir Desktop\avmailc.exe O23 – Service: Avira スケジューラ (AntiVirSchedulerService) – Avira Operations GmbH & Co. KG – C:\Program Files\Avira\AntiVir Desktop\sched.exe O23 – Service: Avira Real-Time Protection (AntiVirService) – Avira Operations GmbH & Co. KG – C:\Program Files\Avira\AntiVir Desktop\avguard.exe O23 – Service: Avira Web Protection (AntiVirWebService) – Avira Operations GmbH & Co. KG – C:\Program Files\Avira\AntiVir Desktop\AVWEBGRD.EXE O23 – Service: McAfee SiteAdvisor Service – McAfee, Inc. – c:\PROGRA~1\mcafee\SITEAD~1\mcsacore.exe O23 – Service: Mozilla Maintenance Service (MozillaMaintenance) – Mozilla Foundation – C:\Program Files\Mozilla Maintenance Service\maintenanceservice.exe O23 – Service: TP AutoConnect Service (TPAutoConnSvc) – Cortado AG – C:\Program Files\VMware\VMware Tools\TPAutoConnSvc.exe O23 – Service: TP VC Gateway Service (TPVCGateway) – Cortado AG – C:\Program Files\VMware\VMware Tools\TPVCGateway.exe O23 – Service: VMware Tools (VMTools) – VMware, Inc. – C:\Program Files\VMware\VMware Tools\vmtoolsd.exe

- –

End of file – 4687 bytes

>O4 – HKCU\..\Run: [weblkgol] “C:\ProgramData\lkgol\95V26X1Y”

ファイル作成型のワンクリウェアです。感染しますと…、

↑

上記画面が消しても消しても表示されるはずです。さらに以下をご覧ください。

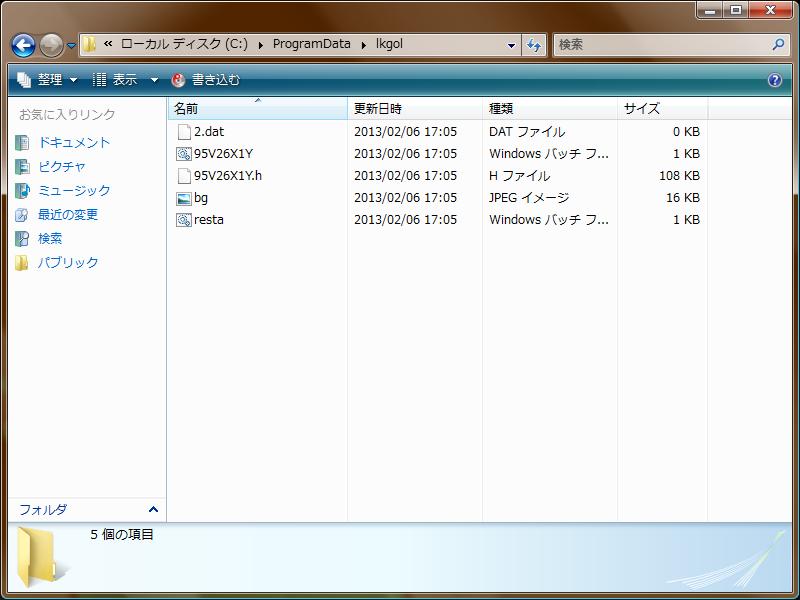

実際にワンクリウェアによって作成されたフォルダです。mshta.exeを用いる部分は従来のワンクリウェアと同じですが、表示させるまでの手段をバッチファイルにてコマンド操作していますね。

それからhijackthisのログには記載がないですが、以下のレジストリにもエントリーが作成されています。

>HKEY_CURRENT_USER\Software\Weblkgol”userid”=”95V26X1Y”

さて削除方法ですが、現時点ではsasi40さんのワンクリウェア駆除ツールも対応していない様子です。空牙さんの駆除ツールでもうまく削除できないというご質問がありました。

http://detail.chiebukuro.yahoo.co.jp/qa/question_detail/q12101535672

としますと手動削除という手段になりますが、削除自体はそこまで難解ではありません。有識者の方のご指示にて削除を行ってください。以下、ご相談の掲示板です。

それでは以上です。