皆様、こんばんは。

6月に入りましたね。

いよいよ梅雨の時期が到来ですが、いかがお過ごしでしょうか?

それでは今回の投稿にまいりましょう。

【スポンサーリンク】

Internet Security 2014

さて今回の投稿ですが、先日より感染される方が増加しているマルウェアに関する記事となります。(なお今回の記事内容について、先日に改訂したSystem Care Antivirusの投稿内容をコピペしています。ご容赦ください)

【Internet Security 2014】

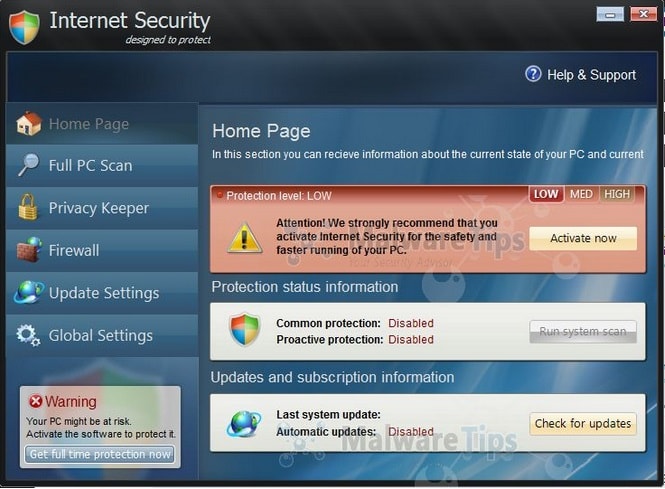

今回登場したマルウェアは、Internet Security という名称の新型fake avです。同じく流行しているSystem Care Antivirusと同類のスケアウェアと呼ばれるものですね。

感染するとデスクトップ上に上記画像のようなセキュリティソフトとおぼしき画面が表示され、検出されたマルウェアを削除したければ製品を購入してくださいという警告画面を表示します。そして警告画面内をクリックしますと、偽ソフトの購入するために個人情報を入力するフィッシングサイトの画面へと誘導されます。

そしてさらにこのような偽ソフトは、感染させたPCのご利用者に何とか個人情報を入力させようと様々な手段を用いてきます。1例を挙げてみますと…、

1、PCの操作を妨害する(実行ファイルの起動阻止等)

2、PCのセキュリティ設定の無効化(OSのセキュリティレベルの無効化、インストールされているセキュリティソフトの起動阻止、駆除ツールの起動阻止等)

3、複合感染(トロイの木馬、ルートキット等のマルウェアの同時感染)

上記のような症状ですね。この症状は感染させられるマルウェアによって異なってきます。

しかし特に3の複合感染は、大変に脅威であり、このようなマルウェアの感染原因にも起因するものです。

【スポンサーリンク】

感染原因と対策方法

1、【感染原因】

それではなぜこのようなマルウェアに感染するのでしょうか?当ブログにおいてはすでに何度も書いていますが、このマルウェアに感染する最大の原因は、脆弱性対策を怠ったことにあります。

お使いのPC内の脆弱性を放置することにより、webサイトのアクセス時に脆弱性を悪用され、マルウェアを強制感染させられるドライブバイダウンロード攻撃が感染原因なのです。

ドライブバイダウンロード攻撃については、上記の記事をご覧になって頂きたいと思います。

そしてこのドライブバイダウンロード攻撃による強制感染の1番の脅威は、どのようなマルウェアに感染させられるかわからないという点でしょうか。左記については今回のInternet Security 2014も例外ではありません。

それでは上記のようなwebサイトのアクセス時に悪用される脆弱性とは具体的には何でしょうか?以下に悪用されやすい代表的なものを挙げていきます。

1、Java関連プログラム

2、Adobe関連プログラム

この2つのアプリケーションは、特に脆弱性を悪用されやすいプログラムです。左記の2つのアプリケーションの脆弱性対策をしっかりと行えばかなりの確立でドライブバイダウンロード攻撃のリスクを低下させることが出来ると思います。

上記2つのアプリケーションを含めた脆弱性対策の実施方法については、道すがら講堂さんの上記の記事をご参考になさって頂きたいと思います。

2、【対策方法】

さてそれでは次に実際のInternet Securityの駆除方法について記載していきたいと思います。先にも記載したように、このようなマルウェアに感染した場合、アプリケーションの脆弱性を悪用されることによるドライブバイダウンロード攻撃による感染ですから、複合感染のリスクは拭いきれません。

そのため最終的にはリカバリを行うことが望ましいでしょう。左記を念頭にInternet Securityの駆除方法を記載しますので、どうかご了解ください。

1、<セーフモード起動>

それではまず、感染したPCを再起動してセーフモードとネットワークで起動します。

BIOSの起動画面後(メーカーのロゴが表示される事が多い)から、Windowsロゴが表示される前のタイミングでF8キーを押します。

次に詳細ブートオプション画面でセーフモードとネットワークを選択しEnterキーを押します。

セーフモードとネットワークで起動したら、まずは隠しファイルを表示するの設定にします。

2、<駆除ツールのダウンロード>

隠しファイルの表示設定が終わりましたら、ブラウザを起動し、以下のツールをダウンロードしてデスクトップに保存してください。

3、<駆除ツールによるスキャン>

ダウンロード後は上記のツールを実行してください。このツールは実行しますと、コマンド操作によってIEを立ち上げ各種ツールのダウンロードサイトにアクセスし、駆除ツールをダウンロード出来るというものです。詳細はツールに付属しているりーどみーをご参照してください。

駆除ツールのダウンロード後は、実際の駆除作業に入ります。

まずマルウェアによって作成されたレジストリ値の削除および修正を行います。先にダウンロードしたRogueKillerを起動してください。

RogueKillerを起動しますと、メイン画面とともに規約画面が表示されます。赤枠のAcceptをクリックしてください。次にメイン画面の操作に入ります。

RogueKillerのメイン画面です。画面よりまずは赤枠のRegistryの項目をクリックしてください。次に赤枠のScanをクリックし、マルウェアによって作成された不正なレジストリ値を検索します。検索終了後は検出された項目にチェックが入っていることを確認してDeleteをクリックしてください。

ここまで終了しましたら、RogueKillerの画面を閉じてください。

そして今度はMalwarebytes Anti-MalwareでPC全体をフルスキャンしていきます。なおMalwarebytes Anti-Malwareの使い方については、以下をご参照ください。

Malwarebytes Anti-Malwareの使い方について(改訂版)

そしてフルスキャン完了後は、PCを再起動して通常起動してください。

以上でInternet Securityについては削除完了です。

この後は必要なデータをバックアップし、リカバリに入ってください。リカバリすることで、お使いのPCを完全に回復させることが出来ます。

リカバリについてはお使いのPCの取扱説明書をご一読くださるようにお願いいたします。

さて最後に皆様、今後もSystem Care Antivirusの猛威は続くと予想されます。くれぐれも脆弱性対策を徹底するようにお願いいたします。

あとがき

さて今回の投稿は以上となります。

今回の投稿で記載する記事以外のマルウェアの対策方法に関連する記事に興味がある方は、ぜひ一度以下のマルウェアの対策方法に関連する記事のまとめを参照してください。

<マルウェアの対策方法に関連する記事のまとめ>

1、URL

それでは以上です。