皆様、こんばんは。

昨日はついに高知県四万十市にて、4日連続の40度越えを始めとして想定外の猛暑が続く日本列島ですが、体調管理は万全でしょうか?

どうか皆様におかれましては、熱中症対策をしっかりと実施して外出されることをお願いしたいと思います。

それでは今回の投稿にまいりましょう。

【スポンサーリンク】

Live Security Professional

【目次】

さてそれでは今回の投稿ですが、前回の投稿の際にもお知らせしたように 【Live Security Professional 】 に関する投稿を行っていきたいと思います。

まず以下のURLをご覧ください。

【Live Security Professional 】に関するご質問一覧

↑

上記URLのように知恵袋におきましても、Live Security Professionalに関するご質問が増加傾向にあります。

【スポンサーリンク】

Live Security Professionalに関する概要

それでは今回のテーマであるLive Security Professionalというfake avについて概要をご説明したいと思います。

【Live Security Professional 】

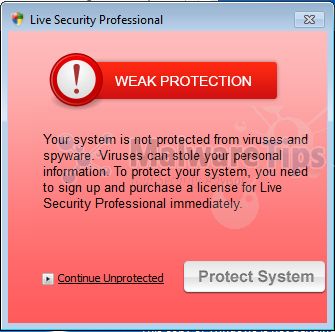

『メイン画面』

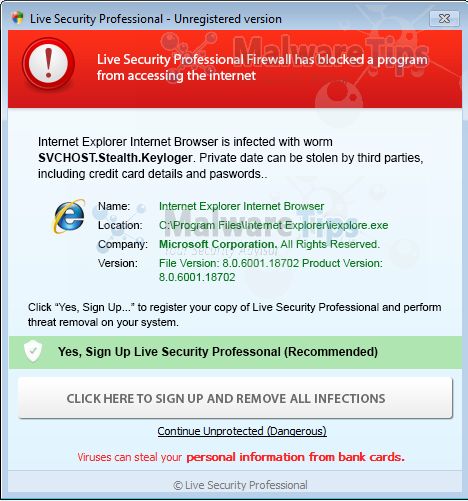

『アラート画面』

『アラート画面?』

『マルウェア検出画面』

このLive Security Professionalというマルウェアは、従来のfake avと同じようにscareware(スケアウェア)と呼ばれるもので、感染するとデスクトップ上に上記画像のようにセキュリティソフトのような画面が表示され、検出されたマルウェアを削除したければ製品を購入してくださいという警告画面を表示します。そして警告画面内をクリックしますと、偽ソフトの購入するために個人情報を入力するフィッシングサイトの画面へと誘導されるというわけです。

そしてさらにこのような偽ソフトは、感染させたPCのご利用者に何とか個人情報を入力させようと様々な手段を用いてきます。1例を挙げてみますと…、

1、PCの操作を妨害する(実行ファイルの起動阻止等)

2、PCのセキュリティ設定の無効化(OSのセキュリティレベルの無効化、インストールされているセキュリティソフトの起動阻止、駆除ツールの起動阻止等)

3、複合感染(トロイの木馬、ルートキット等のマルウェアの同時感染)

そしてこのマルウェアには非常に重要な注意点がもう一つあります。左記をご説明する前に、以下の画像をご覧ください。

表題にも書かせていただきましたが、このLive Security Professionalというマルウェアには過去の形態が存在するのですね。

上記画像をご覧になられた方の中にはピンときた方もおられるのではないでしょうか。

それはこのマルウェアが「AVASoft Professional Antivirus」及び「System Care Antivirus」というfake avと同種のマルウェアという点です。

そして先の2つのfake avと同種ということは、以前にトライデントさんがご指摘されていたように、このLive Security Professionalの本体に情報漏えい機能が装備されている可能性があるという点ですね。

例えば1例としてこの種のfake avに感染すると、ブラウザのパスワードマネージャーにアクセスし、格納されている個人情報を読み取り外部に送信するという挙動が挙げられます。

このマルウェアが従来のfake avと異なる点は、まさに先の情報漏えい機能が装備されている可能性があるという点ですね。

以上のことから、今回のLive Security Professionalに感染された方でブラウザ等にて個人情報を扱っておられる場合、念のためにパスワード等の変更をお勧めしたいと思います。

感染原因

1、【感染原因と対策方法】

それでは次に今回のLive Security Professionalを始めとするマルウェアに感染する原因です。

なぜこのようなマルウェアに感染するのでしょうか?当ブログにおいてはすでに何度も書いていますが、このマルウェアに感染する最大の原因は、脆弱性対策を怠ったことにあります。

お使いのPC内の脆弱性を放置することにより、webサイトのアクセス時に脆弱性を悪用され、マルウェアを強制感染させられるドライブバイダウンロード攻撃が感染原因なのです。

ドライブバイダウンロード攻撃については、上記の記事をご覧になって頂きたいと思います。

そしてこのドライブバイダウンロード攻撃による強制感染の1番の脅威は、どのようなマルウェアに感染させられるかわからないという点でしょうか。左記については今回のLive Security Professionalも例外ではありません。

それでは上記のようなwebサイトのアクセス時に悪用される脆弱性とは具体的には何でしょうか?以下に悪用されやすい代表的なものを挙げていきます。

1、Java関連プログラム

2、Adobe関連プログラム

この2つのアプリケーションは、特に脆弱性を悪用されやすいプログラムです。左記の2つのアプリケーションの脆弱性対策をしっかりと行えばかなりの確立でドライブバイダウンロード攻撃のリスクを低下させることが出来ると思います。

上記2つのアプリケーションを含めた脆弱性対策の実施方法については、道すがら講堂さんの上記の記事をご参考になさって頂きたいと思います。

以上が今回のLive Security Professionalに関する感染原因です。

皆様におかれましては脆弱性対策を万全に行い、このようなマルウェアに感染しないようにお願いいたします。

削除方法

1、【Live Security Professionalの沈静化】

さてそれでは最後にLive Security Professionalに感染してしまったという方のために削除方法をご説明していきたいと思います。

まず以下の方法でLive Security Professionalを沈静化させる手段を用います。

それではまずLive Security Professionalのメイン画面をご覧ください。

そして画面左のMAINTENANCEをクリックし、YOUR REGISTRATIONという項目を表示してください。

次にSerial numberという項目に以下のアクティベーションコードを入力しOKをクリックします。

F9292-QRT38-U9291-29291-3923F

このアクティベーションコードを用いLive Security Professionalを認証した状態にもっていくことで、Live Security Professionalの挙動を沈静化することが可能なはずです。

そしてアクティベーションコードを用いた認証後は、このマルウェアについてドライブバイダウンロード攻撃による複合感染のリスクを考慮し、必要なデータをバックアップの上でリカバリをお勧めいたします。

なおリカバリを行いたくないという方のために、Live Security Professionalの削除方法を記載しておきますが、左記の方法ではリスク残存の可能性があるということをご理解の上でご覧ください。

また削除方法についてはmalwaretips.comさんをご参考にさせて頂いております。

2、【マルウェアの除去】

それではまず、感染したPCを再起動してセーフモードとネットワークで起動します。

BIOSの起動画面後(メーカーのロゴが表示される事が多い)から、Windowsロゴが表示される前のタイミングでF8キーを押します。

次に詳細ブートオプション画面でセーフモードとネットワークを選択しEnterキーを押します。

なおwindows 8におけるセーフモードの起動方法は、以下のぼくんちのTV別館さんをご覧ください。

次に駆除ツールのダウンロードを行います。

ダウンロード後は上記のツールを実行してください。このツールは実行しますと、コマンド操作によってIEを立ち上げ各種ツールのダウンロードサイトにアクセスし、駆除ツールをダウンロード出来るというものです。詳細はツールに付属しているりーどみーをご参照してください。

駆除ツールのダウンロードが完了しましたら、次にレジストリの修正を行います。

まず先にダウンロードしたrougekillerを起動してください。

RogueKillerを起動しますと、メイン画面とともに規約画面が表示されます。赤枠のAcceptをクリックしてください。次にメイン画面の操作に入ります。

RogueKillerのメイン画面です。画面よりまずは赤枠のRegistryの項目をクリックしてください。次に赤枠のScanをクリックし、マルウェアによって作成された不正なレジストリ値を検索します。検索終了後は検出された項目にチェックが入っていることを確認してDeleteをクリックしてください。

ここまで作業が終了しましたら、RogueKillerの画面を閉じてください。

次にMalwarebytes Anti-MalwareでPC全体をフルスキャンしていきます。なおMalwarebytes Anti-Malwareの使い方については、以下をご参照ください。

Malwarebytes Anti-Malwareの使い方について(改訂版)

Malwarebytes Anti-Malwareでのスキャンが完了しましたら、最後にルートキット感染の有無を確認します。

先にダウンロードしたTdsskillerを用いてスキャンを行っていきます。Tdsskillerの使い方については、以下をご覧ください。

tdsskiller(rootkit駆除ツール)の使い方について

Tdsskillerのスキャンにて異常がなければ全ての作業は終了です。

それからルートキット駆除ツールについて、もう一つ記載しておきたいと思います。

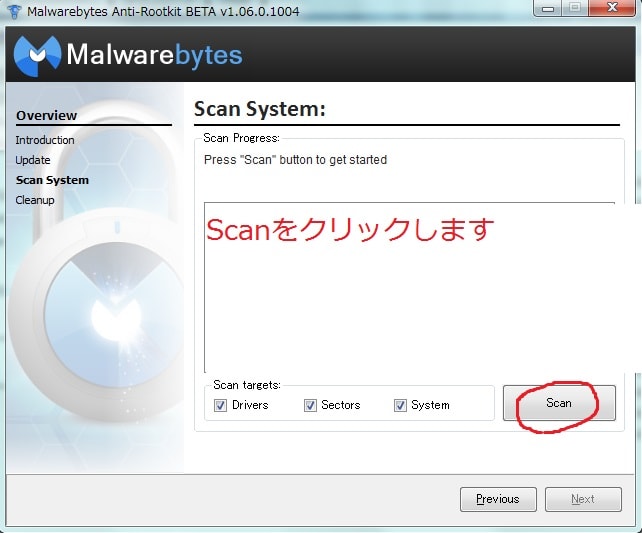

【Malwarebytes Anti-Rootkit 】

Malwarebytesのルートキット駆除ツールです。まだベータ版ですが、有益なツールなのでご紹介させていただきます。

Tdsskillerの代わりにこちらを使用してもいいと思います。

まずダウンロード先は以下です。

ダウンロード後は解凍し実行してください。

以上が使い方となります。

それでは最後に皆様、くれぐれも脆弱性対策を万全に実施され、このようなマルウェアに感染されませんように!

あとがき

さて今回の投稿は以上となります。

今回の投稿で記載する記事以外のマルウェアの対策方法に関連する記事に興味がある方は、ぜひ一度以下のマルウェアの対策方法に関連する記事のまとめを参照してください。

<マルウェアの対策方法に関連する記事のまとめ>

1、URL

それでは以上です。