皆様、こんばんは。

ゴールデンウィーク明けの水曜日、いかがお過ごしでしょうか?

それでは今回の投稿にまいりましょう。

【スポンサーリンク】

『脆弱性』という言葉の定義

【目次】

さて今回の投稿ですが、先日の投稿で告知させていただいたように、脆弱性対策の実践方法に関する投稿です。

先日のMicrosoft Internet Explorer(IE)の脆弱性のみならず、脆弱性に起因するセキュリティリスクは、現在のPC世界において非常に高いものとなっています。

現在のところPCに関するセキュリティリスクを100%回避する手段はありませんが、正しい脆弱性対策を実践することで、お使いのPCに関するセキュリティリスクを大幅に低下させることが可能といえるでしょう。

当記事をご覧になる皆様が、脆弱性に起因するセキュリティリスクを理解され、正しい脆弱性対策を実践するための手助けとなることを願いつつ、当記事を記載してまいりたいと思います。

それではまず初めに、脆弱性とは何かという点について記載してまいりましょう。

『脆弱性』という言葉をそのまま直訳しますと、脆くて弱い性質という意味になります。

PCにおける脆弱性に関しても、まさに上記の意味の通り、PCのオペレーティングシステム(OS)及びソフトウェア等におけるプログラムの不具合や設計上のミスにより、本来想定されていない操作(例:悪意ある第3者による破壊活動等)を引き起こすセキュリティ上の欠陥・仕様上の問題点を意味します。

またPCのオペレーティングシステム(OS)及びソフトウェア等におけるセキュリティ上の欠陥(バグ)を、さらに詳細に表す言葉として、セキュリティホールという言葉が用いられます。

脆弱性及びセキュリティホールという言葉は、同義的な意味で用いられることが多いですが、セキュリティホールがセキュリティ上の詳細な欠陥を表すことに対して、脆弱性はPCのオペレーティングシステム(OS)及びソフトウェア等における広義的な欠陥・仕様上の問題点を表すという相違点があるようです。

なお当記事においては、脆弱性及びセキュリティホールという言葉を、PCのオペレーティングシステム(OS)及びソフトウェア等におけるセキュリティ上の欠陥・仕様上の問題点という同義的な意味で用いることをご了承ください。

さて『脆弱性』という言葉の意味をご理解いただけましたでしょうか?

おそらく『脆弱性』という言葉の意味について、上記の説明だけではよくわからないという方もおられると思います。

PCのオペレーティングシステム(OS)やソフトウェアというものは、1種のプログラムです。

プログラムというものは、プログラミング言語と呼ばれるコードを記述し構築することで、1つのプログラムとして動作します。

しかしながら、実際にプログラミング言語と呼ばれるコードを記述し構築して、1つのプログラムを完成させるのは我々人間です。

人間という生き物には、必ずミスというものが生じるはずですね。

つまりプログラムについても同様なのです。

どのように優秀な技術者が作成したプログラムであろうとも、時として作成者のミスにより、作成したプログラムについて作成者の意図しない誤った動作が生じることがあります。

そしてこの誤った動作を発見し悪用する行為、これがつまりプログラムにおけるセキュリティ上のリスクとなりえるわけです。

このようなプログラムの誤った動作を引き起こし、第3者に悪用される恐れのある設計上のミスを、全般的な意味における脆弱性と捉えていただければ良いと思います。

【スポンサーリンク】

脆弱性を悪用する具体例

それでは次に、実際に脆弱性を悪用された場合に生じるセキュリティリスクに関する具体例を見ていきましょう。

1、【危険なサイトにアクセスしないという従来の常識が通用しないドライブバイダウンロード攻撃】

現在のPCセキュリティにおける脆弱性を悪用した攻撃の最たるものは、ドライブバイダウンロードと呼ばれる感染手法でしょうか。

ドライブバイダウンロードとは、悪意ある第3者が不正に入手したサイトのアカウント情報に基づき、アカウント情報を不正に入手したサイトに悪意あるコード(不正タグ)を挿入することで、左記のサイトにアクセスしたインターネットユーザーのPCへマルウェアを強制感染させる手法のことです。

以下をご覧いただきたいと思います。

この画像はちょうど1年ほど前に、僕のPC環境に脆弱性の残るJavaを意図的にインストールし、上記のドライブバイダウンロード攻撃が生じる不正改ざんサイトにアクセスした際の画像です。

この画像には赤枠のように、Javaの脆弱性を悪用し、bbccje.exeという悪意あるプログラムをインストールしようとしていることがご理解いただけると思います。

このようにドライブバイダウンロード攻撃の過程において、マルウェアを強制感染させるための手段として、PCのオペレーティングシステム(OS)及びソフトウェア等における脆弱性が悪用されるという事例は非常に多いです。

またこのドライブバイダウンロード攻撃における特徴の1つとして、不正改ざんの対象となるサイトは、インターネット上に存在する通常のサイトが多いということが挙げられるでしょう。

このため従来のインターネットセキュリティ分野における、『危険なサイトにアクセスしなければ安全』という認識は、現在のインターネットセキュリティの分野では通用しないことをご理解ください。

2、【防ぎようのない恐怖!ゼロディ攻撃】

さてPCのオペレーティングシステム(OS)及びソフトウェア等における脆弱性を悪用したドライブバイダウンロード攻撃についてご理解いただけましたでしょうか?

それではさらにPCのオペレーティングシステム(OS)及びソフトウェア等における脆弱性を悪用した攻撃手法について記載してまいりたいと思います。

ドライブバイダウンロード攻撃に代表される脆弱性を悪用した攻撃手法を回避にするためには、悪用される脆弱性について修正することが最も重要となります。

先日のMicrosoft Internet Explorer(IE)の脆弱性問題、左記についてはマイクロソフトより修正プログラムがリリースされ解決となりましたが、マイクロソフトより左記の脆弱性に関するセキュリティアドバイザリが公開された時点において、すでに左記の脆弱性を悪用した攻撃が確認されていました。

このようにプログラムにおける脆弱性が発見されてから、左記の脆弱性を修正するための更新プログラムがリリースされるまでの期間に発生した脆弱性を悪用する攻撃をゼロディ攻撃(ゼロディアタック)と呼びます。

このゼロディ攻撃の最大の脅威は、悪用対象となる脆弱性に関する修正プログラムがリリースされる前に生じる攻撃ということで、攻撃を根本的に回避する手段が存在しないという点が挙げられるでしょう。

先日のMicrosoft Internet Explorer(IE)の脆弱性問題の際にも同様でしたが、ゼロディ攻撃が発生した場合、悪用対象となる脆弱性が生じているプログラムについて、一時的に使用を中止する(アンインストールする)等の対策が求められることは言うまでもありません。

脆弱性を悪用する攻撃にセキュリティソフトは有効か?

それでは次に脆弱性を悪用する攻撃に対して、セキュリティソフトはどの程度効果があるのかという点について考えてみましょう。

この点に関しては、当ブログの以前の投稿でも記載しているように、脆弱性を悪用する攻撃に対してのセキュリティソフトによる防御は困難といえます。

なぜなら各プログラムに生じる脆弱性に対して、セキュリティソフト自体が直接的に修正及び保護する機能を有していないからです。

特に先述したゼロディ攻撃に対しては、どのように優秀なセキュリティソフトを使用したとしても、脆弱性を悪用する攻撃を検出することは非常に困難と言えるでしょう。

しかし一方、セキュリティソフトによる防御が全く通用しないというわけではりません。

例えば先述したドライブバイダウンロード攻撃、この攻撃手法はインターネットユーザーが不正改ざんされたサイトにアクセスした際に、お使いのPC上の脆弱性の検知から脆弱性が存在した場合の悪意あるプログラムの強制感染までを、ほぼ全自動で行うことができるExploit Kitと呼ばれるツールの登場で急速に拡散しました。

この攻撃手法に対して現在の各セキュリティソフトは、HTTPスキャン(注:インターネットユーザーがWebサイトにアクセスする際にWebサイトのコードをスキャンする機能)と呼ばれるWeb保護機能を実装しています。

この機能はWebサイトの情報をWebブラウザのキャッシュに読み込む前に、不正改ざんサイトの悪意あるプログラムを遮断できますから、非常に有益な機能ではないかと考えます。

実際に僕自身、上記のWeb保護機能を実装するタイプと実装しないタイプのセキュリティソフトを使用して不正改ざんサイトにアクセスした所、Web保護機能を実装するタイプのセキュリティソフトでは悪意あるプログラムを完全に遮断できた例において、Web保護機能を実装しないタイプのセキュリティソフトにおいては、Webサイトの情報をWebブラウザのキャッシュに読み込む際にアンチウイルス機能にて検出可能だったものの、その後の悪意あるプログラムの強制感染を防ぐことができない例を何度か目の当たりにしています。

つまり1つのセキュリティソフトにおいて、幾重にも連なる防御機能(多重防御)を有することが必要という観点からも、Web保護機能の実装は必須なものであると考える次第です。

とはいえ重ねて申しますが、昨今のドライブバイダウンロード攻撃においてWebサイトの不正改ざんの際に、改ざん手段として用いられる悪意あるコードの難読化等、セキュリティソフトによる検出を困難にする技術の進歩は目覚ましいものがありますから、脆弱性を悪用する攻撃に対するセキュリティソフトの保護は困難という点は変わりないと思います。

以上のようなことから、脆弱性を悪用する攻撃に対するセキュリティソフトの保護は困難としつつも、脆弱性を悪用する攻撃に対するセキュリティソフトの一定の効果を得るためには、多重防御機能を有する有償版のセキュリティソフトを使用することが望ましいといえるでしょう。

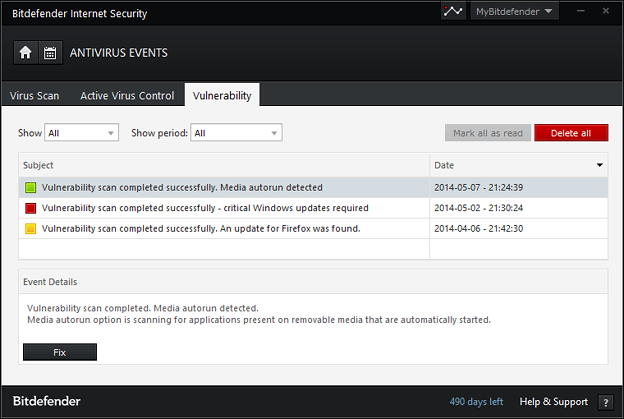

なお有償版のセキュリティソフトにおいては、以下のような『脆弱性スキャン』と呼ばれる各プログラムのバージョンを検出し、最新バージョンのプログラムが存在する場合、警告画面を表示してくれる機能を有するセキュリティソフトもあります。

この画像はbitdefender(スーパーセキュリティZERO)のものですが、カスペルスキーやESETといったセキュリティソフトにおいても実装されている機能です。

そして次にセキュリティソフトのみでは保護できない側面に関する対策である『脆弱性対策』について記載してまいりたいと思います。

脆弱性対策

1、【脆弱性対策とは?】

さてそれでは最後に、いよいよ脆弱性対策の実践方法について記載してまいりたいと思います。

脆弱性対策とはその名の通り、各プログラムに生じている脆弱性を修正する対策のことです。

つまり各プログラムの開発元がリリースする修正プログラムを適用することを意味します。

今までの記述にて脆弱性を悪用した攻撃について言及してまいりましたが、逆を言えば悪用する脆弱性が存在しなければ攻撃についても発生のしようがありません。

例えば先述したドライブバイダウンロード攻撃、インターネットユーザーが不正改ざんサイトにアクセスしたとしても、標的とするプログラムの脆弱性が存在しなければドライブバイダウンロード攻撃による感染も成立しないというわけです。

ゼロディ攻撃のような各プログラムに生じる脆弱性を修正する手段がない場合は別として、本来であれば脆弱性対策をきちんと実践しておけば、すぐに脆弱性を悪用する攻撃に晒されるということはありません。

しかしながら各プログラムの脆弱性について、全てのプログラムを対象とした脆弱性対策というものは困難です。

例えばすでに開発が終了したプログラムについて、開発の終了後に脆弱性が生じたとしても、その脆弱性を修正するプログラムがリリースされるかは不透明でしょう。

各プログラムについては、一般的にその脆弱性を悪用されやすいプログラムというものが存在します。

そこでまず脆弱性が生じた場合に、悪用されやすいプログラムを挙げていきたいと思います。

2、【脆弱性を悪用されやすいプログラム】

それでは以下をご覧ください。

<脆弱性を悪用されやすいプログラム>

1、Windows

・Windows システム

・Internet Explorer

・Microsoft Office

2、Adobe

・Adobe Flash Player

・Adobe Reader

3、Java

・Java Runtime Environment(JRE)

4、サードパーティー製 Webブラウザ

・Firefox

・Google Chrome

以上が脆弱性を悪用されやすいプログラムとなります。

もちろん上記に挙げた以外にも、脆弱性を狙われやすいプログラムは存在しますが、特に上記に挙げたプログラムについては脆弱性を狙われやすいですから必ず脆弱性対策を行うように心がけてください。

脆弱性対策の実践方法

それでは最後にいよいよ脆弱性対策の実践方法を記載してまいりましょう。

1、【Windows】

それではまずWindowsに関する脆弱性対策の実践方法です。

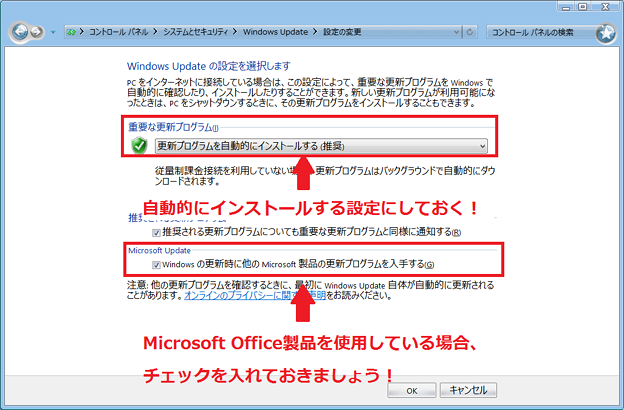

Windowsに関する脆弱性の修正プログラムについては、Windows Updateを通じて配布されます。

以下をご覧ください。

この画像はWindows Updateにおける設定画面です。

画像をご覧になり、上記のように設定してください。

2、【Adobe】

それでは次にAdobeに関する脆弱性対策の実践方法です。

Adobe製品に関しては今年に入り、その脆弱性を悪用する事例が多数挙がっています。

特にAdobe Flash Playerに関しては、多くの方が導入されていると思いますから、必ず脆弱性対策を実践してください。

以下、Adobe製品に関する更新方法です。

<Adobe製品に関する更新方法>

1、Adobe Flash Player

Adobe Flash Playerに関する更新方法は、すでに当ブログでも複数回にわたり記載していますので、以下をご覧いただきたいと思います。

>Adobe Flash Playerの公式サイトへ Internet Explorer でアクセスすると【今すぐインストール】の項目が表示されない場合の対処方法に関するまとめ

2、Adobe Reader

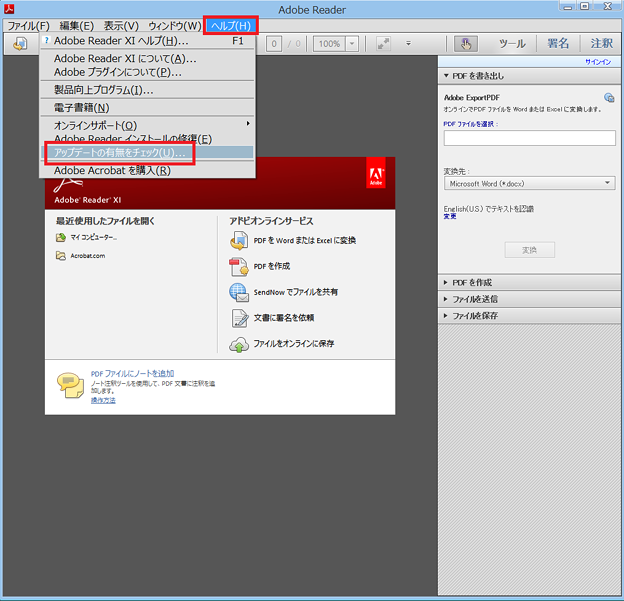

まずはAdobe Readerを起動します。

起動画面上部のヘルプというタブをクリックし、アップデートの有無をチェックを選択することでAdobe Readerの更新をチェックすることができます。

またAdobe Readerに関してはAdobe Readerを使用せずに、代替品を使用することも脆弱性対策の1つなります。

ただし代替品についても、当然ことながら常に最新バージョンを使用してください。

詳細については以下をご覧ください。

>PDFファイルに関するフリーソフト(オールフリーソフトさん)

ちなみに僕自身は、Adobe Readerの代わりにSumatra PDFというフリーソフトを使用しています。

Adobe ReaderよりもPDFファイルの読み込み時間が早く、とてもシンプルなフリーソフトでお勧めできるでしょう。

3、【Java】

それでは次にJavaに関する脆弱性対策の実践方法です。

Javaはオラクル社が公開するプログラミング言語1つであり、ソフトウェアの中には動作条件としてJavaの導入が必須というソフトウェアもあります。

しかしながらAdobe Flash Playerのように、多くの方が必要とするプログラムではありません。

とはいえJavaの脆弱性を悪用した事例は、毎年非常に多く見受けられています。

そこでJavaに関しては必要性がない場合、脆弱性対策としてアンインストールすることを推奨いたします。

Java自体をアンインストールすることで、高いセキュリティリスクが生じる脆弱性の発生を抑制することができるからです。

以下にJavaの更新方法を記載しますが、上記の通り導入するソフトウェアの関係上、Javaが必要な方のみが更新を行うようにしてください。

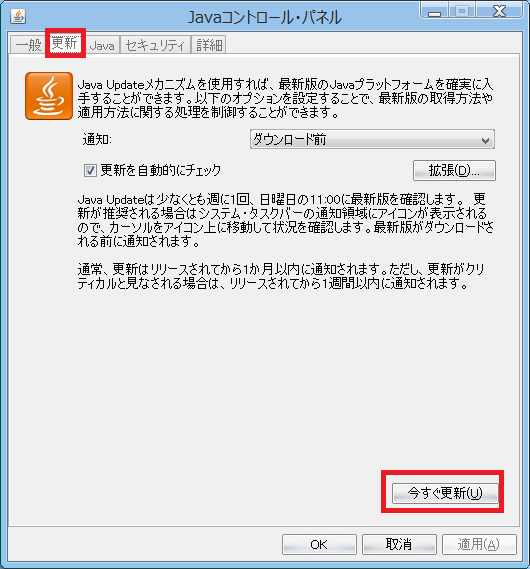

<Javaに関する更新方法>

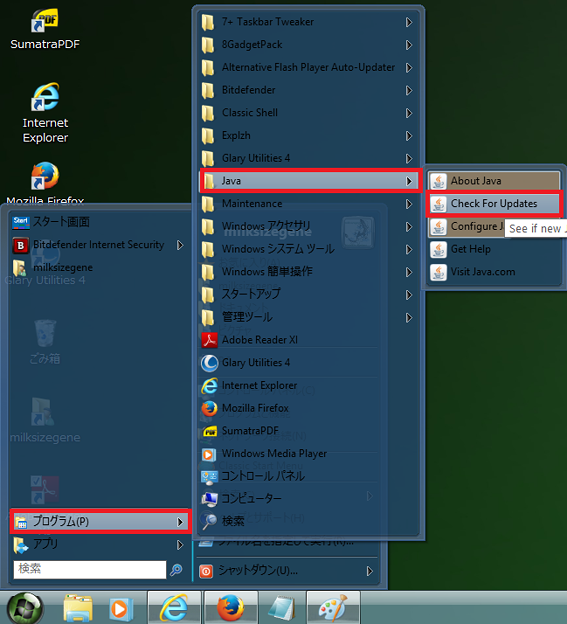

まずはスタートメニューの全てのプログラムより、Javaの更新プログラムを起動します。

Check For Updatesをクリックします。

表示された画面より、今すぐ更新をクリックしてください。

4、【サードパーティー製 Webブラウザ】

それでは次にサードパーティー製 Webブラウザに関する脆弱性対策の実践方法です。

Internet Explorerに限らず、Firefox及びGoole chromeといったサードパーティー製 Webブラウザにも、当然のことながら脆弱性に関するセキュリティリスクは生じます。

そのためFirefox及びGoole chromeといったサードパーティー製 Webブラウザについても、しっかりと更新を行ってください。

以下、Firefox及びGoole chromeに関する更新方法です。

<Firefox及びGoole chromeに関する更新方法>

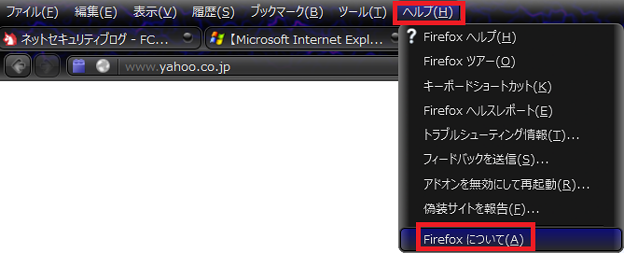

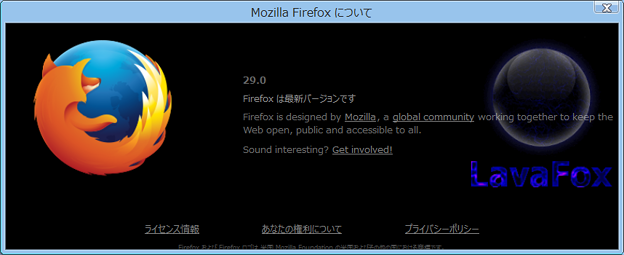

1、Firefox

まずはFirefoxを起動します。

起動画面より、メニューバーを表示した状態でヘルプというタブをクリックし、Firefoxについてを選択してください。

そうしますと上記画像のように、自動的にバージョンチェックが開始されます。

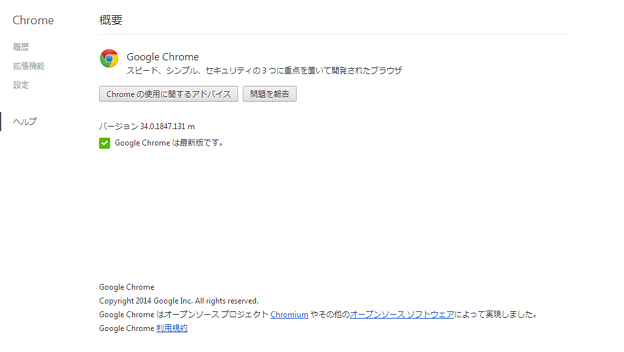

2、Goole chrome

まずはGoole chromeを起動します。

起動画面右上の三本線マークをクリックし、Google chromeについてを選択してください。

そうしますと上記画像のように、自動的にバージョンチェックが開始されます。

5、【各プログラムを一括更新できるツール】

それでは最後に余談となりますが、今まで記載したプログラムを含めた各プログラムについて、一括で最新バージョンへと更新を行うことができるソフトウェアをご紹介したいと思います。

以下をご覧ください。

<各プログラムを一括更新できるツール>

1、MyJVN バージョンチェッカー

2、Secunia PSI

3、FileHippo Updater Checker

これらのソフトウェアを使用することで、お使いのPCに導入されている主要なプログラムについての最新バージョンをチェックし、最新版へと更新することが可能です。

ご興味がある方は導入を検討してください。

あとがき

さて今回の脆弱性に関する投稿は、いかがだったでしょうか?

少々長文となってしまいましたが、一言で脆弱性対策と申しましても、その対策は本当に多岐に渡ると思います。

今回投稿させていただいたプログラムについては、あくまで脆弱性対策を必要とする一部のプログラムとなりますが、これらのプログラムに対する脆弱性対策をしっかりと実践することで、お使いのPCに関するセキュリティリスクを大幅に軽減させることが可能なはずです。

先日のMicrosoft Internet Explorer(IE)の脆弱性問題に限らず、今後もWindowsに関する脆弱性を悪用した攻撃は、続々と発生してくると思います。

しかしながら脆弱性に関する知識をしっかりと学び、適切な脆弱性対策を実践することで100%とはいかないまでも、脆弱性に関するセキュリティリスクを大幅に軽減させることは可能なのです。

当記事をご覧の皆様におかれましては、日頃から脆弱性対策を実践し、どうか安全なインターネット利用を心がけてください。

なお今回の投稿で記載する記事以外の「Windows OS」の「Windows Update」を設定する方法に関連する記事に興味がある方は、ぜひ一度以下の「Windows OS」の「Windows Update」を設定する方法に関連する記事のまとめを参照してください。

<「Windows OS」の「Windows Update」を設定する方法に関連する記事のまとめ>

1、URL

・「Windows OS」の「Windows Update」を設定する方法に関連する記事のまとめ

それでは以上です。